» 20.06.2025 | 5:07

Vous êtes ici : Accueil » Guides spécifiques de désinfection » Lop

» Dernière mise à jour le 23/05/08

Guides de désinfection

Guide de suppression de Lop

» Présentation

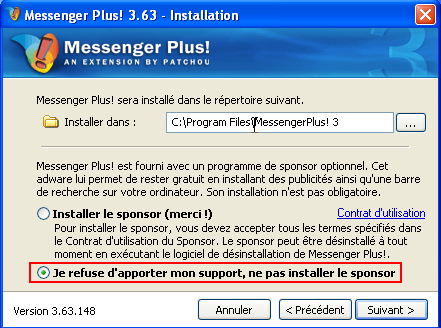

Lop est un malware assez répandu car il s'installe par Messenger Plus, une extension très utilisée par les utilisateurs de MSN Messenger !

Lors de l'installation de Messenger Plus, on vous propose également d'essayer les sponsors de ce logiciel ! Beaucoup de personnes ne font pas attention à cela, cliquant sur "suivant" pour poursuivre l'installation, sans se soucier de ce qu'ils installent ! Ils le font inconsciemment, d'autant plus, qu'ils ne connaisssent absolument pas l'existence des malwares et autres nuisances d'Internet !

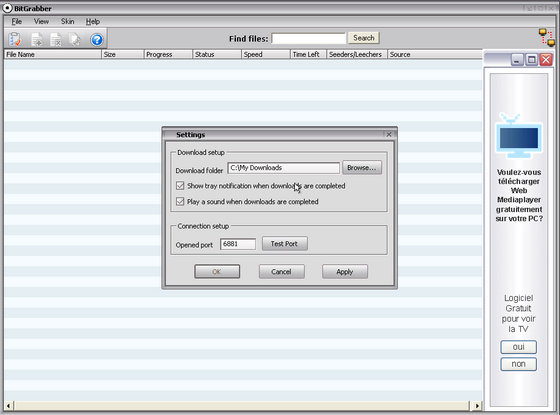

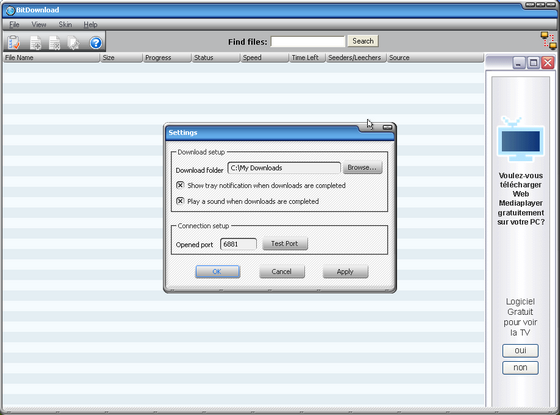

Cette infection est également installée si vous installez un des programmes de cette liste (qui sont des "faux-programmes" de peer-to-peer = rogues) :

BitGrabber

BitGrabber Bitdownload

Bitdownload

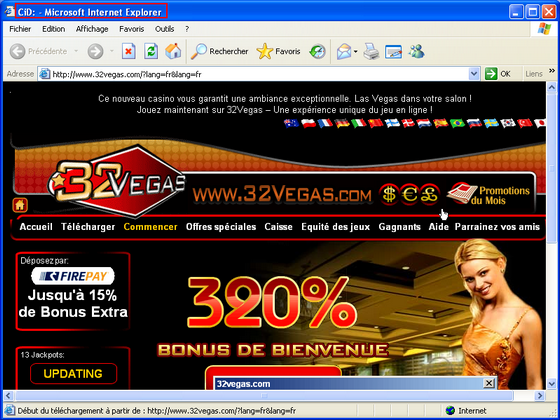

L'apparition de publicités intempestives avec comme intitulé "CiD" est un des symptômes les plus faciles à repérer d'une infection lop (autrement appelée Win32.Obfuscated) !

» Caractéristiques

L'infection lop présente plusieurs caractéristiques reconnaissables lors de l'infection d'un ordinateur :

Elle crée généralement 2 dossiers qui contiennent des fichiers infectés dans les répertoires "Application Data"

Elle crée généralement 2 dossiers qui contiennent des fichiers infectés dans les répertoires "Application Data" Elle peut créer également une tâche planifiée (fichier .job) afin de recréer les fchiers infectés s'ils ont été supprimés (ce qui la rend plus coriace à supprimer)

Elle peut créer également une tâche planifiée (fichier .job) afin de recréer les fchiers infectés s'ils ont été supprimés (ce qui la rend plus coriace à supprimer) Elle peut modifier votre fichier "hosts" (C:\windows\system32\drivers\etc\hosts) afin de rediriger des noms de domaines de confiance vers des adresses nuisibles, d'où la présence parfois d'autres infections...

Elle peut modifier votre fichier "hosts" (C:\windows\system32\drivers\etc\hosts) afin de rediriger des noms de domaines de confiance vers des adresses nuisibles, d'où la présence parfois d'autres infections...

» Désinfection

Ces manipulations sont à suivre dans l'ordre indiqué et il faut toutes les effectuer sans exception, en prenant votre temps pour n'omettre aucun détail, afin d'obtenir le meilleur résultat possible !

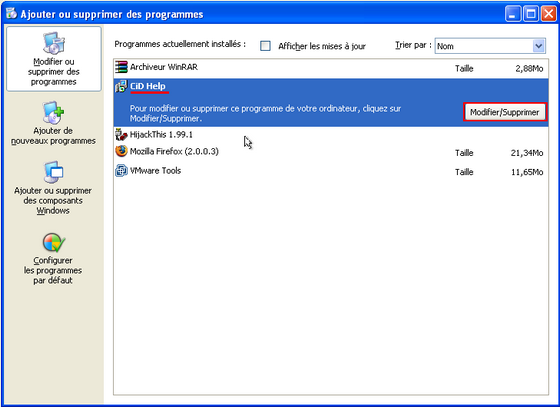

1. Désinstallation de CiD Help

Il est possible que dans démarrer -> panneau de configuration -> ajouter ou supprimer des programmes, vous ayez une ligne intitulée CiD Help :

Dans ce cas, cliquez sur la ligne "CiD Help" puis sur le bouton "Modifier/Supprimer".

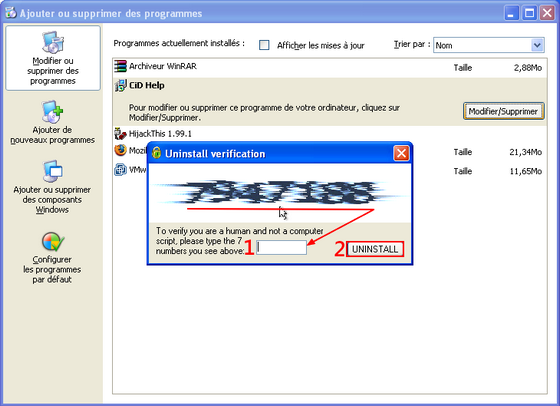

Vous allez voir apparaître ceci :

Vous devrez donc dans un premier temps taper la série de chiffres dans la case prévue à cet effet (1), puis cliquez sur le bouton "Uninstall" (2).

2. Suppression de la tâche planifiée

Téléchargez NoLop sur votre bureau.

Lancez NoLop et fermez tous les autres programmes (cela va redémarrer le PC).

Cliquez sur "Search and Destroy". Lorsque l'analyse est terminée et si une infection est trouvée, un message apparaîtra pour redémarrer, cliquez sur OK.

Cliquez sur REBOOT, un message apparaîtra au redémarrage.

Note : si vous recevez une erreur : "mscomctl.ocx or one of its dependencies are not correctly registered", téléchargez mscomctl.ocx en l'enregistrant dans le dossier C:\WINDOWS\system32\ et relancez NoLop !

3. Suppression des clés registre

Téléchargez HijackThis.

Lancez HijackThis via l'éxécutable téléchargé, puis cliquez sur "Do a system scan only".

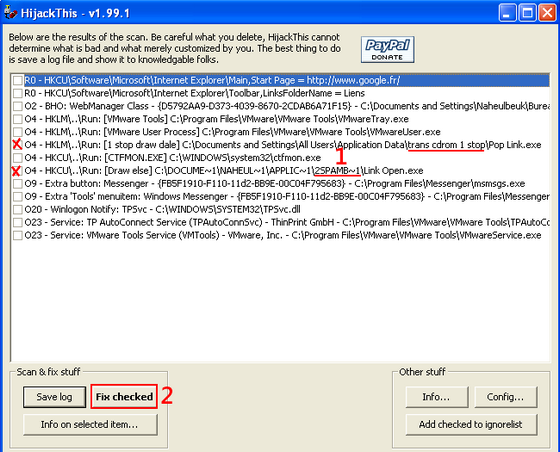

Des lignes vont apparaître dans HijackThis (ne touchez à rien, juste à ce que je vais vous indiquer !!!).

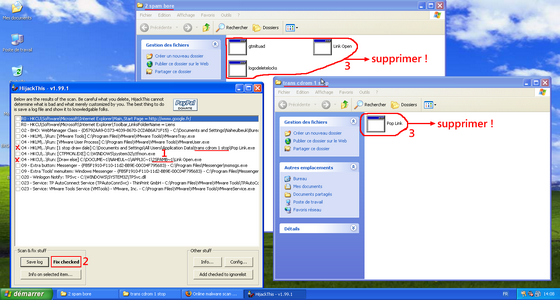

Vous allez donc devoir repérer 2 lignes (ou 1 mais généralement c'est 2) avec des numéros 04 (à gauche des lignes). Ces lignes doivent avoir des caractérstiques particulières : elles doivent avoir des noms composés (entre "[]" dans HijackThis) et en anglais.

Vous noterez dans le bloc-notes (démarrer -> éxécuter -> tapez notepad) les fichiers/dossiers indiqués par ces lignes que vous aurez trouvées (enregistrez le fichier bloc-notes sur votre bureau, on en aura besoin après redémarrage du PC).

Comme une image vaut bien souvent des heures d'explications, je vous montre cela en images (ceci n'est qu'un exemple : les fichiers/dossiers infectés et les lignes dans HijackThis seront certainement différentes chez vous !) :

Vous voyez, j'ai coché les 2 lignes repérées en rouge et j'ai noté l'emplacement des dossiers infectés par lop (soulignés en rouge sur la photo (1) ).

N'oubliez pas de noter les emplacements des dossiers infectés sinon vous ne pourrez pas les supprimer par la suite...

Une fois tout ceci effectué (cochez bien les cases des lignes que vous avez repérées), cliquez sur le bouton "fix checked" dans HijackThis (2).

4. Suppression des dossiers infectés

Pour ce faire, nous allons avoir besoin de redémarrer l'ordinateur en mode sans échec.

Vous n'aurez pas accès à Internet dans ce mode, donc je vous conseille d'imprimer ces instructions afin de les effectuer convenablement.

Si vous ne savez pas comment redémarrer en mode sans échec, reportez-vous à cet article.

Une fois en mode sans échec, ouvrez votre fichier bloc-notes dans lequel vous avez écrit les emplacements des dossiers infectés par lop.

Ensuite, il va falloir afficher les fichiers cachés : ouvrez le Poste de travail ou l'Explorateur Windows. Cliquez sur le menu déroulant "Outils"/"Options des Dossiers..." puis cliquez sur l'onglet "Affichage". Sous "Fichiers et dossiers cachés", cochez Afficher les fichiers et dossiers cachés, décochez Masquer les extensions des fichiers dont le type est connu et décochez Masquer les fichiers protégés du système d'exploitation. A la fenêtre de confirmation, cliquez sur "Oui" puis cliquez sur "Appliquer" puis sur "OK".

Ensuite cherchez les dossiers infectés (ceux notés dans le fichier bloc-notes) en naviguant dans les dossiers (vous avez leurs emplacements sur votre fichier bloc-notes) et supprimez-les (supprimez carrément les dossiers) !

Ensuite, il ne vous reste plus qu'à vider votre corbeille !

Vous pouvez recacher les fichiers/dossiers de l'explorateur windows, en effectuant les manipulations en sens inverse (décochez les cases que l'on a cochées et vice-versa).

Ensuite, redémarrez votre PC en mode normal.

5. Restauration du fichier hosts

Courage, on a bientôt fini ! Pour restaurer le fichier hosts original, il existe de nombreuses méthodes dont celle que je vais vous présenter :

Téléchargez HostsXpert

Dézippez-le sur le bureau (clic droit sur "HostsXpert.zip" -> "extraire").

Ouvrez HostsXpert et cliquez sur l'onglet "Recovery" -> "Restore MS hosts"

» Conclusion

Voilà, votre PC doit maintenant être débarassé de lop et de ses publicités CiD intempestives !

Soyez prudent quand vous installez des programmes, ne cliquez pas sur "suivant" pour aller vite, sinon vous perdrez beaucoup de temps à désinfecter votre PC par la suite...